Осторожно! Ваша техника следит за вами!

Сегодня

двухлетний ребенок может не уметь говорить, но как включить планшет

и найти себе игру он может знать даже лучше, чем иной взрослый. Многие

подростки не расстаются со смартфонами ни на минуту – там и музыка,

и соцсети, и «прикольные» сайты. Люди постарше более сдержанны

в обращении с гаджетами, но и они поддаются модным искушениям

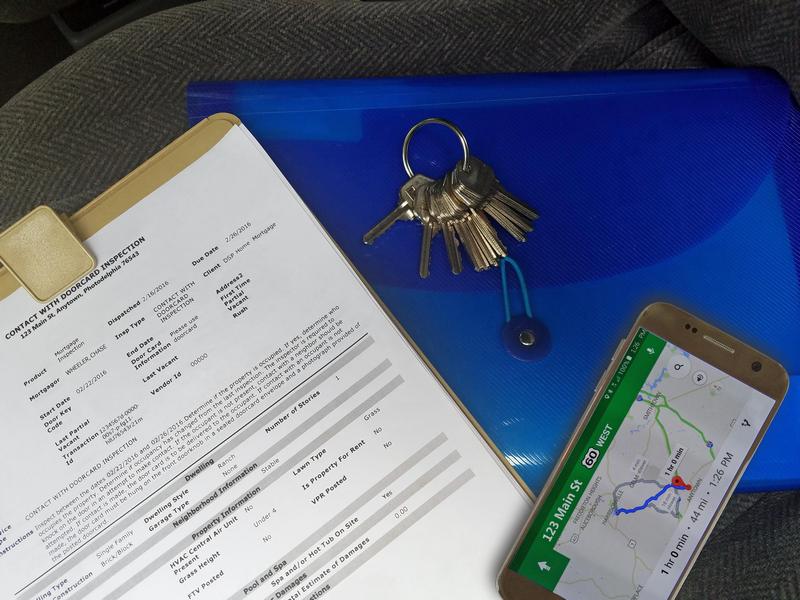

вроде оплаты счетов с телефона или онлайн-банкинга.

Когда вы утром едете на работу в автобусе или маршрутке, просто обратите внимание на то, сколько человек погружены в свои телефоны. Каждый из них что-то ищет, делится фотографиями, узнает погоду или просматривает почту. И почти никто не задумывается о том, что вся виртуальная жизнь в одно мгновение может стать не просто достоянием общественности, но попасть в цепкие руки, скажем так, не совсем порядочных людей.

Кому нужна наша онлайн-жизнь, зачем и как мошенники проникают в наши компьютеры, какие гаджеты наиболее подвержены атакам извне и, самое главное, как защитить себя от такого бесцеремонного вмешательства в личную информацию, корреспондент «Русского Запада» узнал у старшего преподавателя Института физико-математических наук и информационных технологий БФУ им. И.Канта Алексея Ковтуна.

Слежка из чайника

«То, что за нами могут следить практически с любых мобильных устройств, не говоря уже о ноутбуках и компьютерах,– это правда. Главное тут другое: с какой целью это делается? Самое простое и самое безопасное – слежка с рекламной целью. Она нужна для того, чтобы узнать предпочтения человека. Называется это таргетинговая реклама,– говорит Алексей Ковтун.– Например, вы зашли на сайт по продаже телевизоров, указали определённые характеристики, просмотрели информацию, закрыли сайт и забыли. Спустя какоето время вы, скажем, просматриваете почту и видите слева небольшой баннер с рекламой того самого или похожего телевизора. Такая слежка безобидная, она анонимная и ведётся с рекламными целями».

Серьёзные опасения вызывает слежка с вредоносной целью. На компьютер устанавливается программное обеспечение, которое позволяет слышать о чём говорит человек, снимает, что он делает, следит за его передвижениями. Многие сейчас, наверняка, представили эпизод какойто серии Бондианы или другого шпионского фильма. Но, к сожалению, такова наша реальность, и подобные программы не являются чемто фантастическим. Причём человек сам может и не понять, что за ним установлена слежка.

Кстати, следить можно не только с портативных устройств, но при помощи бытовых приборов и даже дверного глазка. Нет, это не шутка. Некоторые телевизоры, холодильники, микроволновки, камеры наружного наблюдения можно подключить к сетям wi-fi и управлять ими, находясь в командировке. Проще говоря, наука настолько шагнула вперед, что умные дома уже не являются чем-то шокирующим и необычным. Автоматизация всего и вся не прошла незамеченной для злоумышленников: они могут проникнуть в систему управления умным домом через Интернет. И тогда дом станет ещё и недобрым… для своего хозяина.

Ктото водит мышкой по экрану

Часто задаваемый вопрос – можно ли подключиться к компьютеру извне? Ответ: можно. Как это обычно происходит. Например, пользователь кликает на ссылку в Интернете, начинает скачивать программу, устанавливает её, а программа содержит вредоносный код. Затем программа запрашивает доступ к серверу злоумышленника. В том случае если установится удалённое соединение, злоумышленник получит доступ к вашему компьютеру.

Троянская программа в онлайн-банкинге в состоянии сделать с вашими деньгами все что угодно

«Опасно это, в первую очередь, при использовании онлайн-банкинга с мобильного устройства,– предупреждает Алексей Ковтун.– Проще говоря, троянская программа от имени владельца карты заходит с телефона в мобильный банк, совершает операции, а владелец смартфона, даже эсэмэски с информацией о списание денежных средств не получает, так как вредоносная программа их блокирует. На сегодняшний день порядка 85% таких атак извне происходит именно в банковском секторе».

Также соединение может быть инициировано при переходе по ссылкам в ВКонтакте или Фейсбуке.

А видит ли сам человек, что к нему ктото подключился?

«По-разному. Можно сделать даже так, что пользователь не будет знать, что к нему кто-то подключился извне. Злоумышленник получит какую-то информацию с вашего компьютера, список файлов, то есть видит жёсткий диск, но не рабочий стол. Есть вариант подключения, когда и рабочий стол виден. Самый простой вариант подключения к чужому компьютеру не проходит незамеченным – человек видит, что кто-то водит мышкой и открывает файлы. Наиболее опасная для пользователя программа позволяет включать камеры и микрофоны на его компьютере»,– говорит Алексей Ковтун.

Зачем взламывают аккаунты в соцсетях

Но если вы – обычный человек, «спортсмен, комсомолец, красавец», не работаете на спецслужбы, правительство или правоохранительные органы, не сливаете информацию конкурирующим фирмам, то зачем комуто лезть на ваши страницы в социальных сетях?

«На самом деле аккаунт нужен злоумышленнику для совершения мошеннических действий, получения материальной выгоды. Думаю, многие пользователи соцсетей хотя бы раз в жизни получали от друзей сообщение вроде: «Ром, кинь деньги на такойто номер, а то телефон заблокирован». Пять человек перепроверят информацию, а шестой обязательно отправит, друг же просит всётаки. Взламывают ещё и для отправки спама, добавления в какието группы»,– отметил Алексей Ковтун.

Только не указывайте девичью фамилию матери в контрольном вопросе. её легко узнать. Фото: Dodgerton Skillhause

Сегодня человек оставляет очень много информации в Интернете: мы заполняем какие-то анкеты, опросы, регистрируемся на сайтах. «Наследив» на какомто новом сайте, никто не гарантирует вам того, что в будущем ваше Ф.И.О. или место жительства не всплывут в самом неожиданном месте.

Бесплатный, но опасный wi-fi

Владельцы портативных устройств уже не могут представить, как это зайти в ресторан, торговый центр, салон красоты и не подключиться к беспроводному Интернету через сеть wi-fi. Когда мы видим открытую точку доступа, от счастья замирает сердце. В этот момент мы не задумываемся о том, что бесплатно – не всегда хорошо.

«Вот смотрите. Пришёл человек в кафе, подключился со смартфона к точке доступа без пароля и сидит, сайты просматривает,– описывает типичную ситуацию Алексей Ковтун. Ситуацию, которая, наверняка, у вас уже случалась в жизни.– В этом же кафе за другим столиком с ноутбуком находится злоумышленник, который в любой момент может перехватить трафик между смартфоном и точкой доступа и увидеть, на какие сайты человек заходил, какие пароли вводил. Так что без пароля, при котором трафик шифруется, wifi лучше не использовать. Если уж очень хочется, то к незащищённым точкам можно подключаться для просмотра новостей, скажем, но ни в коем случае не пользоваться банковскими приложениями и не заходить в «ВКонтакт» или на почту (email)».

Специальные вредоносные программы могут залезть в смартфон, чтобы подключить абсолютно без разрешения сервисы «Погода», «Музыка» и другие. А далее со счёта телефона легально снимаются деньги. Когда владелец это замечает, то зачастую вернуть деньги уже не удастся.

Как придумать надёжный пароль

Многие из нас придумывают лёгкие пароли, потому что «ой, я и так не могу ничего запомнить, ещё пароли в голове держать». Или – ещё «лучше» – записывают пароли на бумажках и оставляют на видных местах.

На самом деле придумать надёжный пароль не так сложно.

Правило 1. Пароль должен быть не менее 10 символов.

Правило 2. Пароль должен содержать буквы разных разрядов (прописные и строчные), цифры, знаки (если позволяет сервис).

Правило 3. Для запоминания придумайте парольную фразу, например, «Солнце встает в 8 утра», «Море прекрасное и безмятежное» и так далее.

«Можно взять всю фразу целиком, можно первые две буквы от каждого слова и русскими буквами на английском регистре вбивать уже пароль. В таком случае пароль взломать будет сложно. Злоумышленники сейчас хитрые, они придумывают словари часто встречаемых паролей и прогоняют их через спецпрограмму»,– поясняет Алексей Ковтун.

Правило 4. Если вы забыли пароль от почты, придумайте на контрольный вопрос ещё один пароль.

«Если человек на контрольный вопрос в почте на мейле, гугле или рамблере укажет дату рождения или имя матери, то вычислить это не составит особого труда. Так что лучше придумать ещё один надёжный пароль»,– отметил Алексей Ковтун.

Правило 5. Рекомендуется менять пароль раз в три месяца.

Правило 6. Не сохраняйте пароль в браузере, если не часто выходите в Интернет с этого компьютера, так как его легко «вытащить».

Правило 7. Для социальных сетей и почты можно использовать функцию, когда на телефон приходит эсэмэска с разовым кодом подтверждения. Если человек пользуется конкретным компьютером постоянно, то все время вводить код не нужно.

С каждым годом смартфоны всё тоньше, ноутбуки все эргономичнее, а планшеты все универсальнее. Техника развивается быстро, но вместе с новинками появляются и новые угрозы, к которым люди совершенно не готовы.

Итак, пятерка наиболее уязвимых гаджетов, которые поддаются атаке извне, выглядит так:

-смартфон;

-планшетный компьютер;

-ноутбук;

-бытовые приборы, подключенные к Интернету;

-стационарные компьютеры.

Последние в этом списке не стали более безопасными, просто ими пользуются в быту всё реже.

Для защиты информации человек может сделать следующее: помнить правила создания надёжного пароля, не пользоваться телефоном для отправки платежей, хранить фотографии на самом телефоне, а не в облаке. А вот грамотно настроить антивирус, межсетевой экран могут только профессионалы.

Пароль в Интернете - это как ключ от квартиры, где деньги лежат. Фото: DodgertonSkillhause

Как это обычно и бывает, у медали две стороны. Помните, что защита информации всегда создает помехи в работе, и тут вы оказываетесь перед выбором: либо упростить себе жизнь и всё автоматизировать, но при этом появятся риски, либо от чего-то отказаться, не пользоваться гаджетами для просмотра корпоративной почты, например, или оплаты счетов через смартфон, но быть более защищённым.

(с) ИА Русский Запад/Анна Михайлова

(с) Фото на главной: david p whelan